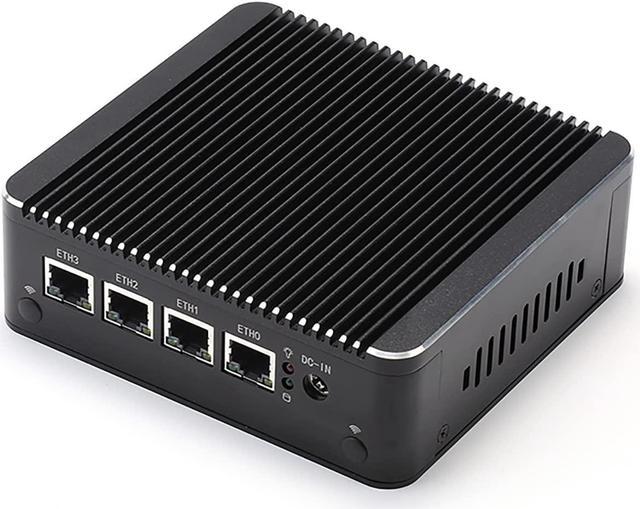

Firewall Cihazı Kurulumunda Denetim ve İzleme Stratejileri: Etkin Güvenlik Yönetimi

Herhangi bir ağda güvenliği sağlamanın temel unsurlarından biri, güvenlik duvarı (firewall) cihazlarının etkin bir şekilde kurulması ve yönetilmesidir. Ancak sadece bir firewall cihazı kurmak yeterli değildir; aynı zamanda bu cihazın denetim ve izleme stratejilerini doğru bir şekilde oluşturmak da kritiktir.…